antykwariat internetowy dziela wybrane t i vi 13907

- znaleziono 127 produktów w 16 sklepach

Życie Jezusa. Katecheza dla dzieci z lekką... - Maria Brzostowska

Książki & Multimedia > Książki

Opis - Ilustracje do pokolorowania przedstawiają sceny z życia Jezusa oraz związane z Jego nauczaniem. Książeczka pomoże dziecku przyswoić i utrwalić wiadomości z katechezy. Nazwa - Życie Jezusa. Katecheza dla dzieci z lekką... Autor - Maria Brzostowska Oprawa - miękka na spirali Wydawca - KŚ. Wojciecha Kod ISBN - 9788375168556 Kod EAN - 9788375168556 Rok wydania - 2017 Format - 21x29,7 cm Ilość stron - 40 Podatek VAT - 5%

Sklep: InBook.pl

und so weiter Multibook Podręcznik interaktywny do języka niemieckiego dla klasy 4 (Płyta DVD)

Książki & Multimedia > Filmy Video

Opis - Multibook Und so weiter to elektroniczna wersja podręcznika (dopuszczonego do użytku szkolnego pod numerem 336/1/2011) przeznaczonego do pracy z tablicą interaktywną lub komputerem i rzutnikiem. Publikacja zawiera treści podręcznika wzbogacone o: - zadania i ćwiczenia w wersji interaktywnej (z rozwiązaniami), - zadania z rozwiązaniami, - zintegrowane nagrania audio(wraz z transkrypcją), - galerie zdjęć, - linki do stron internetowych, - słownik niemiecko-polski z nagraniami. Publikacja zawiera własne narzędzia, pozwala także na korzystanie z narzędzi tablicy interaktywnej umożliwiających zaznaczenie, wpisywanie, kolorowanie, ścieranie, podkreślanie, popwiększanie lub zasłanianie dowolnych fragmentów. Korzystanie z multibooka Und so weiter: - umożliwia przeprowadzenie zajęć w sposób atrakcyjny i nowoczesny, - pomaga w pełni wykorzystywać materiał wizualny podręcznika, - pozwala odtwarzać nagrania bez konieczności używanuia dodatkowego sprzętu, - daje możliwość sprawdzania poprawności rozwiązywanych zadań. Nazwa - und so weiter Multibook Podręcznik interaktywny do języka niemieckiego dla klasy 4 Wydawca - Wydawnictwo Szkolne PWN Kod EAN - 9788326215162 Rok wydania - 2012 Nośnik - Płyta DVD Podatek VAT - 5% Premiera - 2012-06-21

Sklep: InBook.pl

Skarbiec cudów w życiu kobiet - Karen Kingsbury

Książki & Multimedia > Książki

Opis - Oto książka dedykowana wszystkim kobietom, które łakną w swym zyciu Boskiej obecności. Przepiękne obietnice Bożego działania w życiu kobiet przeniosą Cię w świat nadziei i spokoju. Karen Kingsbury zebrała świadectwa kobiet, które są żywym dowodem na to, iż mimo trudnosci i przeszkód każda kobieta powinna ufać Bogu. Jeśli masz przyjaciółkę, która potrzebuje promyka nadziei i wsparcia, podaruj jej Skarbiec Cudów w życiu kobiet. W rzeczy samej, jest to skarbnica wziętych z życia opowieści, które dają dowód na to, że Bóg również i dziś odpowiada na modlitwy. Patricia Hickman, autorka bestsellera Tiny Dancer Nazwa - Skarbiec cudów w życiu kobiet Autor - Karen Kingsbury Oprawa - Miękka Wydawca - Szaron Kod ISBN - 9788365553416 Kod EAN - 9788365553416 Rok wydania - 2017 Język - polski Format - x / 125 / 185 Ilość stron - 224 Podatek VAT - 5% Premiera - 2017-03-16

Sklep: InBook.pl

Windows 7 PL. Księga eksperta Helion

Informatyka > Windows

Poznaj od podszewki system Windows 7 i wykorzystuj wszystkie jego funkcje Jak skonfigurować niezawodne sieci z Windows 7? Jak zautomatyzować zadania systemu? Jak zapewnić bezpieczny dostęp zdalny i połączenia wirtualnej sieci prywatnej? Doskonała znajomość Windows 7 PL pozwoli Ci optymalnie wykorzystać ten system. Masz przed sobą podręcznik napisany przez najwyższej klasy eksperta w tej dziedzinie, Paula McFedriesa, który prezentuje najbardziej skuteczne metody radzenia sobie ze wszystkimi problemami i zadaniami, począwszy od sieci i administrowania, a skończywszy na zabezpieczeniach i skryptach. Książka oferuje informatykom, a także wszystkim zaawansowanym i prawdziwym miłośnikom komputerów bogactwo potrzebnych im opisów ulepszeń, modyfikacji, technik i analiz związanych z systemem Windows 7.Książka "Windows 7 PL. Księga eksperta" zawiera mnóstwo fachowych porad, sztuczek i metod diagnozowania systemu. W kolejnych rozdziałach omawiane są nowe metody dostrajania wydajności Windows 7, określania sposobu jego działania za pomocą zasad grupy czy modyfikowania rejestru. Korzystając z tego podręcznika, dowiesz się, jak zabezpieczyć system za pomocą usługi Windows Defender, oraz jak utworzyć sieć i zastosować komputer z Windows 7 w roli serwera. Poznasz także metody wykorzystywania najnowocześniejszych technik skryptowych, opartych na środowiskach Windows Scripting Host i Windows PowerShell. Wydajność i konserwacja systemu Windows Praktyczne metody przyspieszania ładowania systemu Edytor zasad grupy i edytor rejestru Konsola MMC i wiersz poleceń Zabezpieczenia systemu Funkcja automatycznego blokowania i blokowanie BitLocker Funkcja InPrivate Technologie sieciowe Windows 7 Programowanie z zastosowaniem Windows Scripting Host i Windows PowerShell Ekspercka wiedza sprawi, że Windows 7 będzie Ci posłuszny! O autorze (21) Wprowadzenie (23) Część I: Dostosowywanie systemu Windows 7 (29) Rozdział 1. Dostosowywanie programu Eksplorator Windows (31) Przywracanie menu w ich właściwe miejsce (32) Zmiana widoku (33) Wyświetlanie dodatkowych właściwości (34) Wyświetlanie rozszerzeń plików (36) Rezygnowanie z potwierdzania operacji usuwania (38) Uruchamianie Eksploratora Windows w trybie pełnoekranowym (41) Omówienie opcji widoku (41) Przenoszenie katalogów użytkownika (45) Przejmowanie prawa właściciela plików użytkownika (46) Wykonywanie niestandardowych operacji wyszukiwania (48) Zastosowanie funkcji Advanced Query Syntax do wyszukiwania właściwości (49) Zastosowanie zapytań w języku naturalnym (51) Rozdział 2. Dostosowywanie programu Internet Explorer (55) Wyświetlanie opcji internetowych (57) Kontrolowanie buforu stron WWW (57) Konfigurowanie historii stron WWW (59) Dodawanie wyszukiwarek do programu Internet Explorer (60) Użycie dowolnej wyszukiwarki z poziomu paska adresu (61) Zwiększanie efektywności kart (65) Wczytywanie wielu stron głównych podczas uruchamiania przeglądarki (66) Zaawansowane opcje programu Internet Explorer (68) Rozdział 3. Dostosowywanie systemu plików (77) Typy plików (78) Typy plików i ich rozszerzenia (79) Typy plików i rejestr (80) Praca z istniejącymi typami plików (82) Określanie domyślnej akcji (82) Tworzenie dla typu pliku nowej akcji (83) Przykład. Otwieranie okna interpretera poleceń dla bieżącego katalogu (85) Ukrywanie rozszerzenia typu pliku (86) Powiązanie rozszerzenia z inną aplikacją (87) Kojarzenie aplikacji z wieloma typami plików (89) Tworzenie nowego typu pliku (90) Powiązanie dwóch lub większej liczby rozszerzeń z pojedynczym typem pliku (91) Dostosowywanie nowego menu (91) Dodawanie typów plików do menu Nowy (92) Usuwanie typów plików z menu Nowy (93) Dostosowywanie okna dialogowego Otwieranie za pomocą systemu Windows 7 (93) Otwieranie dokumentu przy użyciu nieskojarzonej aplikacji (94) Opis działania polecenia Otwórz za pomocą (95) Usuwanie dla typu pliku aplikacji z menu Otwórz za pomocą (96) Usuwanie programu z listy polecenia Otwórz za pomocą (96) Dodawanie programu do listy polecenia Otwórz za pomocą (97) Wyłączanie polecenia Otwórz za pomocą (97) Rozdział 4. Dostosowywanie procesów uruchamiania i zamykania (99) Dostosowywanie uruchamiania za pomocą danych konfiguracyjnych rozruchu (100) Użycie okna dialogowego Uruchamianie i odzyskiwanie do modyfikacji magazynu BCD (102) Zastosowanie narzędzia Konfiguracja systemu do modyfikacji magazynu BCD (103) Wykorzystanie narzędzia BCDEDIT do dostosowywania opcji uruchomieniowych (107) Dostosowywanie uruchamiania przy użyciu menu opcji zaawansowanych (111) Przydatne strategie logowania w systemie Windows 7 (114) Logowanie w domenie (114) Włączanie konta Administrator (115) Konfigurowanie automatycznego logowania (117) Uniemożliwianie wyłączenia automatycznego logowania (119) Konfigurowanie operacji ponownego uruchamiania i zamykania wymagających jednego kliknięcia (119) Tworzenie skrótu polecenia restartowania systemu (122) Tworzenie skrótu polecenia zamykającego system (123) Wyłączanie z dowolnego miejsca komputera z systemem Windows 7 (123) Dostosowywanie przycisku zasilania obecnego w menu Start (125) Dostosowywanie przycisków zasilania i uśpienia w komputerze przenośnym (126) Rozdział 5. Dostosowywanie menu Start i paska zadań (129) Dostosowywanie menu Start w celu łatwiejszego uruchamiania programów i otwierania dokumentów (131) Umieszczanie ulubionych programów w menu Start (131) Przypinanie na stałe ulubionego programu do menu Start (133) Czyszczenie zawartości listy niedawno używanych programów (135) Określanie domyślnych programów i dostępu do nich (136) Udoskonalanie menu Start przez zamianę odnośników na menu (137) Dodawanie, przenoszenie i usuwanie innych ikon menu Start (139) Dostosowywanie paska zadań w celu łatwiejszego uruchamiania programów i otwierania dokumentów (140) Zwiększanie wydajności za pomocą opcji paska zadań (140) Przypinanie ulubionego programu do paska zadań (143) Przypinanie lokalizacji docelowej do listy szybkiego dostępu (144) Użycie klawisza z logo systemu Windows do uruchamiania programów paska zadań (145) Kontrolowanie obszaru powiadomień (146) Wyświetlanie wielu zegarów dla różnych stref czasowych (149) Wyświetlanie wbudowanych pasków narzędzi paska zadań (151) Ustawianie wybranych opcji pasków narzędzi paska zadań (152) Tworzenie nowych pasków narzędzi paska zadań (152) Modyfikowanie menu Start i paska zadań za pomocą zasad grupy (152) Część II: Wydajność i konserwacja systemu Windows 7 (155) Rozdział 6. Dostrajanie wydajności systemu Windows 7 (157) Monitorowanie wydajności (158) Sprawdzanie klasyfikacji wydajności komputera (159) Monitorowanie wydajności za pomocą narzędzia Menedżer zadań (161) Zastosowanie narzędzia Monitor zasobów (165) Zastosowanie narzędzia Monitor wydajności (167) Optymalizowanie procesu uruchamiania (169) Ograniczanie lub eliminowanie testów wykonywanych przez BIOS (170) Zmniejszanie czasu oczekiwania dla menu opcji wyboru systemu operacyjnego (170) Rezygnowanie z ekranu powitalnego podczas uruchamiania systemu (171) Aktualizowanie sterowników urządzeń (171) Zastosowanie automatycznego logowania (171) Konfigurowanie wstępnego pobierania (172) Optymalizowanie aplikacji (172) Instalowanie dodatkowej pamięci (173) Instalowanie aplikacji na najszybszym dysku twardym (173) Optymalizowanie uruchamiania aplikacji (173) Uzyskiwanie najnowszych sterowników urządzeń (173) Optymalizowanie systemu Windows 7 pod kątem programów (174) Ustawianie priorytetu programu w oknie narzędzia Menedżer zadań (175) Optymalizowanie dysku twardego (176) Sprawdzanie parametrów wydajnościowych dysku twardego (176) Konserwacja dysku twardego (177) Wyłączanie kompresji i szyfrowania (177) Wyłączanie indeksowania zawartości (178) Uaktywnianie buforowania operacji zapisu (178) Konwertowanie partycji FAT16 i FAT32 na partycje NTFS (179) Rezygnowanie z tworzenia nazw plików w formacie 8.3 (180) Rezygnowanie ze znacznika czasu ostatniej operacji dostępu (180) Optymalizowanie pamięci wirtualnej (181) Optymalne przechowywanie pliku stronicowania (181) Dzielenie pliku stronicowania (181) Dostosowywanie rozmiaru pliku stronicowania (182) Monitorowanie rozmiaru pliku stronicowania (183) Zmienianie położenia i rozmiaru pliku stronicowania (183) Rozdział 7. Konserwacja systemu Windows 7 (187) Sprawdzanie dysku twardego pod kątem błędów (188) Klastry (190) Cykle (191) Uruchamianie graficznego interfejsu narzędzia Sprawdź dysk (192) Sprawdzanie wolnej przestrzeni dyskowej (193) Usuwanie niepotrzebnych plików (196) Defragmentowanie dysku twardego (198) Uruchamianie narzędzia Defragmentator dysków (199) Zmiana harmonogramu narzędzia Defragmentator dysków (201) Wybieranie dysków przeznaczonych do defragmentacji (201) Przygotowanie na problemy (202) Tworzenie punktów przywracania systemu (203) Tworzenie dysku naprawy systemu (206) Sporządzanie kopii zapasowej plików (207) Konfigurowanie automatycznego sporządzania kopii zapasowej plików (209) Tworzenie kopii zapasowej obrazu systemu (212) Sprawdzanie dostępności aktualizacji i poprawek zabezpieczeń (213) Przeglądanie dzienników za pomocą narzędzia Podgląd zdarzeń (215) Tworzenie harmonogramu 9-krokowego procesu konserwacji (218) Część III: Zaawansowane narzędzia systemu Windows 7 (221) Rozdział 8. Kontrolowanie działania systemu Windows 7 z panelu sterowania (223) Wycieczka po panelu sterowania (224) Przegląd ikon panelu sterowania (226) Praca z plikami panelu sterowania (232) Prostszy dostęp do panelu sterowania (233) Alternatywne metody otwierania programów panelu sterowania (235) Panel sterowania w menu Start (236) Usuwanie ikon z panelu sterowania (237) Wyświetlanie określonych ikon panelu sterowania (238) Rozdział 9. Regulowanie pracy systemu Windows 7 za pomocą zasad grupy (241) Czym są zasady grupy? (242) Edytor lokalnych zasad grupy w różnych wydaniach systemu Windows (243) Uruchamianie edytora lokalnych zasad grupy (244) Tworzenie zasad grupy (245) Konfigurowanie zasady (246) Filtrowanie zasad (248) Przykładowe zasady grup (250) Personalizowanie okna zabezpieczeń Windows (251) Personalizowanie paska miejsc (253) Zwiększanie rozmiarów listy Niedawno używane elementy (255) Śledzenie zdarzeń zamknięcia systemu (256) Rozdział 10. Konfigurowanie konsoli Microsoft Management Console (259) Przegląd przystawek systemu Windows 7 (260) Uruchamianie konsoli MMC (262) Dodawanie nowej przystawki (263) Zapisywanie stanu konsoli (265) Tworzenie nowego widoku bloku zadań (266) Operowanie przystawkami za pomocą zasad grupy (270) Rozdział 11. Zarządzanie usługami (273) Zarządzanie usługami za pomocą przystawki Usługi (274) Zarządzanie usługami za pomocą wiersza polecenia (277) Zarządzanie usługami za pomocą skryptów (278) Wyłączanie usług w celu usprawnienia pracy systemu (282) Szybsze zamykanie usług przez system Windows (286) Naprawianie uszkodzonej usługi (287) Rozdział 12. Poprawianie rejestru systemu Windows 7 (291) Uruchamianie edytora rejestru (293) Pierwsze kroki w rejestrze (294) Poruszanie się w panelu kluczy (294) Czym są wartości rejestru? (295) Poznawanie możliwości kluczy głównych rejestru (296) Czym są gałęzie i pliki rejestru? (298) Zapewnianie bezpieczeństwa rejestru (300) Zapobieganie wprowadzaniu zmian w rejestrze przez innych użytkowników (300) Wykonywanie kopii zapasowej rejestru (301) Zapisywanie bieżącego stanu rejestru za pomocą funkcji przywracania systemu (301) Eksportowanie kluczy rejestru do pliku na dysku (302) Wpisy w rejestrze (304) Zmienianie danych wpisanych w rejestrze (305) Zmiana nazwy klucza lub jego wartości (311) Tworzenie nowego klucza lub nowej wartości (311) Usuwanie klucza lub wartości klucza (312) Wyszukiwanie wpisów w rejestrze (312) Rozdział 13. Obsługiwanie systemu Windows 7 z wiersza polecenia (315) Uruchamianie wiersza polecenia (316) Uruchamianie wiersza polecenia z uprawnieniami administratora (317) Uruchamianie CMD (318) Praca w wierszu polecenia (322) Uruchamianie poleceń (322) Długie nazwy plików (323) Szybsze zmienianie katalogów (324) Wykorzystywanie narzędzia DOSKEY (325) Przekierowywanie poleceń do urządzeń wejścia i wyjścia (327) Polecenia potokujące (331) Podstawowe informacje o plikach wsadowych (332) Tworzenie pliku wsadowego (333) REM - dodawanie komentarzy w pliku wsadowym (333) ECHO - wyświetlanie wiadomości zawartych w pliku wsadowym (334) PAUSE - chwilowe wstrzymywanie wykonywania pliku wsadowego (335) Parametry w pliku wsadowym (336) FOR - pętle w pliku wsadowym (337) GOTO - przechodzenie do wskazanego wiersza pliku wsadowego (338) IF - warunki w plikach wsadowych (339) Narzędzia wiersza polecenia (343) Narzędzia zarządzania dyskiem (343) Narzędzia zarządzania plikami i katalogami (350) Narzędzia zarządzania pracą systemu (362) Część IV: Bezpieczeństwo systemu Windows 7 (371) Rozdział 14. Zabezpieczanie systemu Windows 7 (373) Powstrzymywanie szpiegów i crackerów (374) Najpierw podstawowe środki ostrożności (375) Blokowanie komputera (377) Wymaganie użycia kombinacji Ctrl+Alt+Delete przy uruchamianiu (379) Sprawdzanie ustawień zabezpieczeń komputera (380) Upewnianie się, że Zapora systemu Windows jest włączona (380) Upewnianie się, że program Windows Defender jest włączony (381) Upewnianie się, że kontrola konta użytkownika jest włączona (385) Upewnianie się, że konto administratora jest wyłączone (385) Zarządzanie Zaporą systemu Windows (386) Upewnianie się, że zapora działa zgodnie z oczekiwaniami (387) Tworzenie wyjątków w Zaporze systemu Windows (387) Rozdział 15. Konfigurowanie zabezpieczeń w programie Internet Explorer (393) Zwiększanie prywatności w sieci WWW (395) Usuwanie historii przeglądania (395) Czyszczenie listy z paska adresu (399) Zwiększanie prywatności w internecie przez zarządzanie plikami cookies (402) Pełna prywatność - przeglądanie i filtrowanie InPrivate (405) Zwiększanie bezpieczeństwa w sieci WWW (406) Blokowanie wyskakujących okien (406) Dodawanie i usuwanie witryn w strefach (408) Zmienianie poziomu zabezpieczeń dla strefy (410) Tryb chroniony - ograniczanie uprawnień Internet Explorera (411) Używanie filtra SmartScreen do powstrzymywania wyłudzeń informacji (412) Kodowanie adresów w celu zapobiegania fałszowaniu nazw IDN (414) Zarządzanie dodatkami (416) Pełne bezpieczeństwo - Internet Explorer bez dodatków (417) Zaawansowane opcje zabezpieczeń w programie Internet Explorer (418) Rozdział 16. Zabezpieczanie poczty elektronicznej (421) Zabezpieczanie się przed wirusami w e-mailach (422) Konfigurowanie skanowania poczty elektronicznej w programie Windows Defender (426) Blokowanie niechcianych wiadomości za pomocą filtrów antyspamowych w Poczcie usługi Windows Live (427) Określanie poziomu ochrony przed niechcianą pocztą (428) Określanie bezpiecznych nadawców (430) Blokowanie nadawców (430) Blokowanie państw i języków (431) Zapobieganie wyłudzaniu informacji w e-mailach (432) Zapewnianie prywatności w czasie czytania e-maili (433) Blokowanie potwierdzeń (434) Blokowanie rysunków web beacon (434) Wysyłanie i otrzymywanie bezpiecznych e-maili (435) Konfigurowanie konta pocztowego z cyfrowym identyfikatorem (436) Pozyskiwanie klucza publicznego innej osoby (437) Wysyłanie bezpiecznych wiadomości (438) Odbieranie bezpiecznych wiadomości (439) Rozdział 17. Zabezpieczanie systemu plików (441) Ustawianie uprawnień do plików i folderów (442) Przypisywanie użytkownika do grupy (444) Przypisywanie użytkownika do wielu grup (445) Przypisywanie standardowych uprawnień (446) Przypisywanie uprawnień specjalnych (447) Szyfrowanie plików i folderów (449) Szyfrowanie dysku metodą BitLocker (451) Włączanie funkcji BitLocker w systemach z modułem TPM (452) Włączanie funkcji BitLocker w systemach bez modułu TPM (453) Rozdział 18. Konfigurowanie zabezpieczeń użytkowników (457) Wprowadzenie do kontroli konta użytkownika (KKU) (459) Podnoszenie uprawnień (460) Konfigurowanie kontroli konta użytkownika (462) Zasady kontroli konta użytkownika (464) Tworzenie bezpiecznych haseł i wymuszanie ich stosowania (466) Tworzenie silnych haseł (466) Ustawienia haseł kont użytkowników (467) Używanie zasad haseł w Windows 7 (467) Przywracanie konta po zapomnieniu hasła (469) Tworzenie kont użytkowników i zarządzanie nimi (470) Używanie okna dialogowego Konta użytkowników (471) Ustawianie zasad dla kont (474) Ustawianie zasad związanych z zabezpieczeniami kont (475) Zarządzanie użytkownikami i grupami za pomocą wiersza polecenia (478) Polecenie NET USER (478) Polecenie NET LOCALGROUP (480) Stosowanie funkcji kontroli rodzicielskiej w celu ograniczania możliwości korzystania z komputera (480) Aktywowanie kontroli rodzicielskiej (481) Przykład - konfigurowanie kontroli rodzicielskiej w obszarze gier (482) Inne sztuczki związane z zabezpieczeniami użytkowników (485) Zapobieganie podnoszeniu uprawnień przez wszystkich użytkowników standardowych (486) Blokowanie komputera przez wyłączanie kont wszystkich innych użytkowników (488) Ukrywanie nazw użytkowników na ekranie logowania (489) Zmienianie nazw wbudowanych kont w celu zwiększenia bezpieczeństwa (490) Używanie konta gościa do przyznawania użytkownikom tymczasowego dostępu do komputera (492) Określanie, kto jest zalogowany (492) Rozdział 19. Zabezpieczanie sieci (495) Zabezpieczanie sieci w Windows 7 (496) Upewnianie się, że włączone jest udostępnianie chronione hasłem (497) Wyłączanie kreatora udostępniania (497) Ustawianie uprawnień udostępniania do folderów udostępnianych (499) Ustawienia uprawnień zabezpieczeń do folderów udostępnianych (501) Ukrywanie folderów udostępnianych (503) Wyłączanie ukrytych współużytkowanych udziałów administracyjnych (505) Usuwanie zapisanych poświadczeń pulpitu zdalnego (506) Blokowanie logowania w określonych godzinach (509) Określanie godzin logowania użytkownika (509) Automatyczne wylogowywanie użytkownika po upłynięciu godzin logowania (510) Rozdział 20. Zwiększanie bezpieczeństwa sieci bezprzewodowej (513) Wyświetlanie stron konfiguracji routera (515) Wprowadzanie adresu IP routera (515) Korzystanie z okna Sieć (517) Ustawianie nowego hasła administratora (518) Umiejscawianie punktów dostępu pod kątem maksymalnego bezpieczeństwa (519) Szyfrowanie sygnałów w sieci bezprzewodowej za pomocą WPA (521) Zmienianie ustawień zabezpieczeń połączeń bezprzewodowych (523) Wyłączanie emisji sieciowego identyfikatora SSID (524) Łączenie się z ukrytą siecią bezprzewodową (525) Zmienianie domyślnego identyfikatora SSID (526) Włączanie filtrowania adresów MAC (528) Określanie adresów MAC bezprzewodowych kart sieciowych (529) Część V: Rozwiązywanie problemów z systemem Windows 7 (531) Rozdział 21. Rozwiązywanie problemów i usuwanie skutków awarii systemu (533) Strategie rozwiązywania problemów - określanie przyczyn występowania problemu (535) Czy wyświetlił się komunikat o błędzie? (536) Czy komunikat o błędzie lub ostrzeżenie widnieje w oknie Podgląd zdarzeń? (537) Czy błąd jest widoczny w oknie Informacje o systemie? (537) Czy ostatnio edytowałeś wpisy w rejestrze? (538) Czy ostatnio zmieniałeś jakiekolwiek ustawienia w systemie Windows? (538) Czy Windows 7 niekiedy wyłącza się i uruchamia? (538) Czy ostatnio zmieniałeś ustawienia którejś aplikacji? (541) Czy ostatnio zainstalowałeś na swoim komputerze nowy program? (543) Czy ostatnio podłączyłeś do komputera nowe urządzenie lub zainstalowałeś nowe sterowniki? (544) Czy ostatnio zainstalowałeś sterowniki niekompatybilne z systemem? (544) Czy ostatnio aktualizowałeś system, korzystając z usługi Windows Update? (544) Ogólne wskazówki dotyczące rozwiązywania problemów (545) Więcej narzędzi do rozwiązywania problemów (546) Narzędzia do rozwiązywania problemów zaimplementowane w systemie Windows 7 (546) Diagnostyka dysku twardego (548) Wykrywanie wyczerpywania się zasobów systemowych (549) Narzędzie Diagnostyka pamięci systemu Windows (550) Wyszukiwanie rozwiązań problemów (551) Rozwiązywanie problemów z wykorzystaniem informacji znalezionych w sieci WWW (555) Przywracanie ustawień systemowych (556) Uruchamianie systemu w trybie ostatniej znanej dobrej konfiguracji (557) Naprawianie systemu za pomocą funkcji Przywracanie systemu (557) Rozdział 22. Rozwiązywanie problemów ze sprzętem (561) Zarządzanie urządzeniami za pomocą narzędzia Menedżer urządzeń (563) Różne sposoby wyświetlania urządzeń (564) Przeglądanie właściwości urządzenia (564) Wyświetlanie odłączonych urządzeń w Menedżerze urządzeń (565) Zarządzanie sterownikami (566) Konfigurowanie systemu Windows 7 tak, żeby ignorował brak podpisu cyfrowego sterowników (569) Tworzenie pliku tekstowego z pełną listą zainstalowanych sterowników urządzeń (573) Odinstalowywanie urządzenia (575) Zarządzanie zasadami bezpieczeństwa urządzeń (575) Rozwiązywanie problemów ze sprzętem (576) Rozwiązywanie problemów z użyciem Menedżera urządzeń (577) Wyświetlanie listy niedziałających urządzeń (579) Rozwiązywanie problemów ze sterownikami urządzeń (582) Wskazówki dotyczące pobierania sterowników z sieci WWW (584) Rozwiązywanie problemów z nieprawidłowym współdzieleniem zasobów przez urządzenia (585) Rozdział 23. Rozwiązywanie problemów z uruchamianiem systemu (589) Zacznij od początku, czyli czynności, które należy wykonać, zanim zrobi się cokolwiek innego (590) Kiedy używać poszczególnych opcji uruchamiania? (592) Tryb awaryjny (592) Tryb awaryjny z obsługą sieci (592) Tryb awaryjny z wierszem polecenia (593) Włącz rejestrowanie rozruchu (593) Włącz wideo o niskiej rozdzielczości (640×480) (593) Ostatnia znana dobra konfiguracja (zaawansowane) (594) Tryb przywracania usług katalogowych (594) Tryb debugowania (594) Wyłącz automatyczne ponowne uruchamianie komputera po błędzie systemu (594) Opcja Wyłącz wymuszanie podpisów sterowników (594) Co zrobić, jeśli system nie chce uruchamiać się w trybie awaryjnym? (595) Przywracanie ustawień za pomocą funkcji odzyskiwania systemu (595) Rozwiązywanie problemów ze startem systemu za pomocą narzędzia Konfiguracja systemu (597) Część VI: Technologie sieciowe systemu Windows 7 (601) Rozdział 24. Rozwiązywanie problemów z siecią (603) Naprawianie połączenia sieciowego (604) Sprawdzanie stanu połączenia (606) Ogólne rozwiązania problemów z siecią (607) Włączanie odnajdowania sieci (608) Aktualizowanie firmware'u routera (610) Rozwiązywanie problemów z poziomu wiersza polecenia (612) Podstawowa procedura rozwiązywania problemów za pomocą wiersza polecenia (614) Badanie połączenia za pomocą polecenia PING (615) Śledzenie pakietów za pomocą polecenia TRACERT (617) Rozwiązywanie problemów z kablami (619) Rozwiązywanie problemów z kartą sieciową (620) Rozwiązywanie problemów z siecią bezprzewodową (621) Rozdział 25. Konfigurowanie małej sieci (623) Tworzenie sieci typu P2P (624) Zmienianie nazwy komputera i grupy roboczej (626) Nawiązywanie połączenia z siecią bezprzewodową (627) Używanie podstawowych narzędzi i wykonywanie zadań związanych z siecią w Windows 7 (629) Otwieranie Centrum sieci i udostępniania (630) Tworzenie grupy domowej (632) Wyłączanie połączeń z grupą domową (636) Wyświetlanie komputerów i urządzeń dostępnych w sieci (636) Wyświetlanie mapy sieci (638) Wyświetlanie szczegółowych informacji o stanie sieci (639) Dostosowywanie ustawień sieci (641) Zarządzanie połączeniami sieciowymi (642) Otwieranie okna połączeń sieciowych (643) Zmienianie nazw połączeń sieciowych (644) Włączanie automatycznego przypisywania adresów IP (644) Ustawianie statycznego adresu IP (647) Sprawdzanie adresu MAC połączenia (651) Używanie połączenia sieciowego do wznawiania działania komputera w stanie uśpienia (652) Wyłączanie połączenia sieciowego (655) Zarządzanie połączeniami z siecią bezprzewodową (655) Otwieranie okna Zarządzaj sieciami bezprzewodowymi (656) Tworzenie sieci bezprzewodowych typu ad hoc (656) Zarządzanie właściwościami połączenia bezprzewodowego (659) Zmienianie nazw połączeń bezprzewodowych (661) Zmienianie kolejności połączeń bezprzewodowych (662) Tworzenie połączeń bezprzewodowych specyficznych dla użytkownika (663) Usuwanie połączeń z sieciami bezprzewodowymi (665) Rozdział 26. Łączenie się z siecią i korzystanie z niej (667) Używanie udostępnianych zasobów sieciowych (668) Wyświetlanie udostępnianych zasobów komputera (669) Używanie adresów sieciowych (672) Mapowanie folderu sieciowego na literę dysku lokalnego (673) Tworzenie zmapowanego folderu sieciowego (674) Mapowanie folderów za pomocą wiersza polecenia (675) Odłączanie zmapowanego folderu sieciowego (676) Tworzenie lokalizacji sieciowej dla zdalnego folderu (677) Używanie udostępnianych drukarek (679) Udostępnianie zasobów w sieci (680) Ustawianie opcji udostępniania (681) Tworzenie kont użytkowników na potrzeby udostępniania (682) Monitorowanie udostępnianych zasobów (683) Używanie plików sieciowych w trybie offline (686) Włączanie obsługi plików trybu offline (687) Udostępnianie plików lub folderów do użytku w trybie offline (688) Zmienianie ilości miejsca dla plików trybu offline (689) Blokowanie udostępniania folderu sieciowego w trybie offline (691) Szyfrowanie plików trybu offline (692) Używanie plików sieciowych w trybie offline (693) Synchronizowanie plików trybu offline (695) Radzenie sobie z konfliktami w synchronizacji (698) Rozdział 27. Zdalne połączenia sieciowe (701) Konfigurowanie zdalnego komputera jako serwera (703) Wersje systemu Windows, które mogą pełnić funkcję serwera (703) Konfigurowanie kont użytkowników na zdalnym komputerze (703) Konfigurowanie systemu Windows 7 lub Vista, aby pełnił funkcję serwera pulpitu zdalnego (704) Konfigurowanie systemu XP, aby działał jako serwer pulpitu zdalnego (707) Instalowanie pulpitu zdalnego na komputerze klienckim z systemem XP (708) Łączenie się z pulpitem zdalnym (709) Nawiązywanie podstawowego połączenia (709) Nawiązywanie zaawansowanych połączeń (711) Używanie paska połączenia (716) Odłączanie pulpitu zdalnego (716) Łączenie się z pulpitem zdalnym za pomocą internetu (717) Zmienianie portu nasłuchu (717) Konfigurowanie Zapory systemu Windows (719) Określanie adresu IP komputera zdalnego (719) Konfigurowanie przekazywania portu (720) Podłączanie pulpitu zdalnego za pomocą adresu IP i nowego portu (721) Używanie dynamicznych nazw DNS do łączenia się z siecią (721) Konfigurowanie komputera sieciowego pod kątem zdalnej administracji (722) Używanie połączeń VPN (723) Konfigurowanie bramy sieciowej na potrzeby połączenia VPN (724) Konfigurowanie klienta VPN (725) Nawiązywanie połączenia VPN (727) Rozdział 28. Przekształcanie systemu Windows 7 w serwer WWW (729) Wprowadzenie do internetowych usług informacyjnych (731) Instalowanie usług IIS (732) Wyświetlanie witryny (733) Tworzenie wyjątku Zapory systemu Windows dla serwera WWW (734) Wyświetlanie witryny z poziomu sieci (735) Wyświetlanie witryny przez internet (735) Czym jest witryna domyślna? (737) Wyświetlanie folderu domyślnej witryny (737) Wyświetlanie domyślnej witryny za pomocą menedżera usług IIS (738) Dodawanie folderów i plików do witryny domyślnej (740) Ustawianie uprawnień do folderu witryny domyślnej (740) Dodawanie plików do domyślnej witryny (741) Zmienianie strony głównej witryny domyślnej (743) Dodawanie folderu do witryny domyślnej (745) Kontrolowanie i dostosowywanie witryny (747) Zatrzymywanie witryny (747) Ponowne uruchamianie witryny (748) Zmienianie nazwy witryny domyślnej (749) Zmienianie lokalizacji witryny (749) Określanie domyślnego dokumentu witryny (750) Witryny bez dokumentu domyślnego (752) Wyłączanie dostępu anonimowego (754) Sprawdzanie dzienników serwera (756) Rozdział 29. Dodawanie komputerów Mac do sieci opartej na Windows 7 (759) Sprawdzanie, czy w Mac OS X Tiger włączona jest obsługa protokołu SMB (760) Łączenie się z siecią opartą na systemie Windows (762) Łączenie się z folderami udostępnianymi w systemie Windows (763) Łączenie się z widocznym komputerem PC (764) Łączenie się z niewidocznym komputerem z systemem Windows (765) Używanie folderów udostępnianych na komputerze z systemem Windows (766) Odmontowywanie folderów udostępnianych (767) Archiwizowanie danych z Maca w folderach udostępnianych systemu Windows (767) Używanie komputerów Mac do łączenia się z pulpitem zdalnym systemu Windows 7 (769) Udostępnianie udziałów z komputerów Mac systemowi Windows (772) Część VII: Tworzenie skryptów w systemie Windows 7 (777) Rozdział 30. Skrypty WSH w Windows 7 (779) Wprowadzenie do środowiska WSH (780) Skrypty i ich wykonywanie (782) Bezpośrednie uruchamianie plików ze skryptem (783) Używanie programu WScript do uruchamiania skryptów w systemie Windows (783) Używanie programu CScript do uruchamiania skryptów z poziomu wiersza polecenia (785) Właściwości skryptów i pliki .wsh (785) Uruchamianie skryptów z uprawnieniami administratora (787) Programowanie obiektowe (789) Używanie właściwości obiektów (789) Używanie metod obiektów (790) Przypisywanie obiektu do zmiennej (792) Używanie kolekcji obiektów (792) Obiekty typu WScript (794) Wyświetlanie tekstu użytkownikom (794) Zamykanie skryptu (794) Skrypty i automatyzacja (795) Obiekty typu WshShell (800) Pobieranie obiektu typu WshShell (800) Wyświetlanie informacji użytkownikom (800) Uruchamianie aplikacji (804) Używanie skrótów (805) Zarządzanie wpisami rejestru (807) Używanie zmiennych środowiskowych (809) Obiekty typu WshNetwork (811) Pobieranie obiektu typu WshNetwork (811) Właściwości obiektu typu WshNetwork (812) Mapowanie drukarek sieciowych (812) Mapowanie dysków sieciowych (813) Przykład - obsługa Internet Explorera za pomocą skryptów (814) Wyświetlanie stron internetowych (814) Przechodzenie między stronami (815) Używanie właściwości obiektu typu InternetExplorer (815) Omówienie prostego skryptu (816) Programowanie z wykorzystaniem usługi WMI (817) Pobieranie obiektu usługi WMI (818) Pobieranie egzemplarzy klas (818) Zarządzanie zdalnymi komputerami za pomocą skryptów (822) Rozdział 31. Skrypty powłoki PowerShell (825) Wprowadzenie do powłoki PowerShell (827) Uruchamianie powłoki PowerShell (827) Wprowadzenie do cmdletów powłoki PowerShell (828) Uruchamianie cmdletów powłoki PowerShell (831) Używanie obiektów w skryptach (835) Pobieranie składowych obiektów (836) Wybieranie składowych obiektu (837) Krótkie uwagi na temat formatowania danych wyjściowych (838) Filtrowanie egzemplarzy obiektów (840) Sortowanie egzemplarzy obiektów (841) Przypisywanie obiektu do zmiennej (843) Używanie właściwości obiektów (843) Pobieranie wartości właściwości (844) Przypisywanie wartości do właściwości (844) Używanie metod obiektów (844) Używanie kolekcji obiektów (845) Tworzenie skryptów powłoki PowerShell (846) Konfigurowanie zasad wykonywania skryptów (846) Korzystanie ze zintegrowanego środowiska tworzenia skryptów powłoki PowerShell (847) Uruchamianie skryptów powłoki PowerShell (848) Część VIII: Dodatki (851) Dodatek A: Skróty klawiaturowe w systemie Windows 7 (853) Dodatek B: Krótko o protokole TCP/IP (863) Czym jest protokół TCP/IP? (865) Krótko o protokole IP (866) Budowa datagramu protokołu IP (866) Budowa adresu IP (868) Rutowanie (871) Dynamiczne przydzielanie adresów IP (874) Rozpoznawanie nazwy domeny (875) Krótko o protokole TCP (878) Gniazda TCP (878) Budowa segmentu TCP (879) Zasady pracy protokołu TCP (881) Skorowidz (883)

Sklep: Księgarnia-Techniczna.com

Domain-Driven Design. Zapanuj nad złożonym systemem informatycznym - Eric Evans

Książki & Multimedia > Książki

Opis - Zmień sposób myślenia o projektowaniu systemów informatycznych! Tworzenie skomplikowanych systemów informatycznych wymaga nowego podejścia. Dotychczas stosowane metody przestają się sprawdzać i generują mnóstwo problemów. Odpowiedzią na nie jest DomainDriven Design , w skrócie DDD . W tym podejściu szczególny nacisk kładzie się na tworzenie obiektów dokładnie odzwierciedlających zachowanie ich odpowiedników istniejących w rzeczywistości. Dzięki temu projektowanie systemu można powierzyć ekspertom z danej branży, którzy niekoniecznie muszą być specjalistami w dziedzinie projektowania architektury systemów informatycznych. Ta książka jest niezwykłym przewodnikiem, który wprowadzi Cię w świat DDD . Sięgnij po nią i poznaj elementy składowe projektu sterowanego modelem oraz cykl życia obiektu dziedziny . W trakcie lektury kolejnych rozdziałów dowiesz się, jak odkrywać pojęcia niejawne , stosować wzorce analityczne oraz wiązać wzorce projektowe z modelem . Ponadto zobaczysz, w jaki sposób utrzymywać integralność modelu , a na sam koniec zaznajomisz się ze strukturami dużej skali oraz łączeniem strategii. Ta książka jest doskonałą lekturą dla wszystkich osób chcących zrozumieć DomainDriven Design oraz zastosować to podejście w praktyce! Dzięki tej książce: zrozumiesz ideę DomainDriven Design nauczysz się tworzyć modele zadbasz o integralność stworzonego modelu uporządkujesz system za pomocą struktur dużej skali rozpoznasz momenty przełomowe w trakcie modelowania oraz na nie zareagujesz wykorzystasz DDD w Twoim projekcie Sprawdź, jak projektować skomplikowane systemy informatyczne! Nazwa - Domain-Driven Design. Zapanuj nad złożonym systemem informatycznym Oryginalny tytuł - Domain-Driven Design: Tackling Complexity in the Heart of Software Autor - Eric Evans Oprawa - Twarda Wydawca - Helion Kod ISBN - 9788328305250 Kod EAN - 9788328305250 Rok wydania - 2015 Język - PL Tłumacz - Rafał Szpoton Format - 168x237 Ilość stron - 582 Podatek VAT - 5% Premiera - 2015-07-03

Sklep: InBook.pl

Vintage. Modne dodatki w stylu retro. - Emma Brennan

Książki & Multimedia > Książki

Opis - Wydanie 2012r. Oprawa broszurowa. Strony 188. Format 21,0x27,5cm. Właściwy dobór dodatków jest istotnym dopełnieniem każdego stroju. Dzięki nim całkiem zwykły ubiór może się stać niepowtarzalną kreacją mody. Wspaniała kolekcja 25 wzorów w stylu vintage nawiązujących do lat 1920-1960 pobudza twórczą wyobraźnię, przykuwając uwagę bogactwem wysmakowanych szczegółów i indywidualnością stylów. Książka przybliża elegancję z lat dwudziestych, wdzięk lat trzydziestych, użyteczną praktyczność lat czterdziestych, ducha kobiecej zalotności z lat pięćdziesiątych oraz niepowtarzalny klimat lat sześćdziesiątych XX wieku. Autorka prezentuje unikalną kolekcję damskich torebek, kapeluszy, czapek, szalików, kołnierzy, pasków i rękawiczek oraz tekstylnej biżuterii, nawiązując do modowych trendów kolejnych dziesięcioleci. Szczegółowe instrukcje pozwalają kopiować przedstawione wzory oraz twórczo je modyfikować. Każdą instrukcję poprzedza wykaz potrzebnych narzędzi i przyborów. Rozdział wstępny zawiera cenne informacje o dawnych i współczesnych tkaninach. Osoby stawiające pierwsze kroki nie muszą się martwić - wszystkie ściegi i czynności krawieckie są dokładnie opisane oraz zilustrowane poglądowymi fotografiami. Do książki dołączono też wykroje przeznaczone do skopiowania i praktycznego zastosowania podczas szycia. Nazwa - Vintage. Modne dodatki w stylu retro. Autor - Emma Brennan Oprawa - Miękka Wydawca - Buchmann Kod ISBN - 9788376705309 Kod EAN - 9788376705309 Rok wydania - 2012 Język - polski Tłumacz - Czekański Marek Format - 21.0x27.5cm Ilość stron - 188 Podatek VAT - 5% Premiera - 2012-06-29

Sklep: InBook.pl

Smartfon dla seniorów Edgard

Książki ogólne / hobby

Wykorzystuj smartfon, aby swobodnie komunikować się z bliskimi i bez problemu poruszać się w internecie!Poradnik powstał z myślą o seniorach, którzy rozpoczynają swoją przygodę ze smartfonem. To urządzenie, będące połączeniem komputera i telefonu, oferuje nowe możliwości i udogodnienia dla osób starszych, takie jak: duży wyświetlacz, wyraźne przyciski wyboru numerów, klawiatura ułatwiająca pisanie SMS-ów. Zawiera wiele użytecznych funkcji, m.in. aparat fotograficzny, kalendarz, kalkulator, budzik.Korzystanie z poradnika ułatwiają kolorowe ramki, wyraźne zrzuty ekranowe, słowniczek trudniejszych terminów oraz duża czcionka.Dzięki poradnikowi: - dowiesz się, jak uruchomić smartfon i przejść pierwsze etapy jego konfiguracji - opanujesz obsługę ekranu dotykowego i wybierzesz podstawowe ustawienia (wielkość czcionki i głośność) - nauczysz się wykonywać i odbierać połączenia telefoniczne, wysyłać oraz odbierać SMS-y i MMS-y - zaczniesz swobodnie korzystać z internetu w telefonie: wyszukiwać informacje, odbierać pocztę elektroniczną, pobierać aplikacje - odkryjesz, jak odtwarzać ulubioną muzykę i radio oraz wykonywać zdjęcia i nagrywać własne filmy - przekonasz się, jak za pomocą smartfonu wygodnie korzystać z map, opłacać drobne rachunki, kupować bilety, czytać książki i gazetyAgnieszka Serafinowicz - dziennikarka internetowa, współautorka książki Internet dla seniorów w serii Samo Sedno. Autorka licznych publikacji z zakresu IT i nowych technologii, poradników i szkoleń z dziedziny oprogramowania. SPIS TREŚCI: Wstęp, czyli po co seniorowi smartfon I. Smartfon - najważniejsze informacje 1. Cechy charakterystyczne 2. Podstawowe zasady użytkowania II. Pierwsze kroki, czyli co trzeba wiedzieć 1. Wstępna konfiguracja 2. Zakładanie konta Google 3. Sterowanie dotykiem 4. Menu ustawień - jak się nim posługiwać? 5. Pisanie na klawiaturze ekranowej 6. Gdzie są polskie znaki? 7. Obracanie ekranu 8. Połączenie urządzenia z internetem 9. Kontrola rachunków za połączenia 10. Zmiana wielkości czcionki 11. Regulacja głośności podczas rozmów 12. Regulacja głośności dzwonka i jego wybór 13. Ładowanie baterii 14. Zabezpieczenia smartfonu III. Komunikacja 1. Prowadzenie rozmów 2. Wysyłanie i odbieranie wiadomości SMS 3. Wysyłanie i odbieranie wiadomości MMS 4. Wysyłanie i odbieranie maili 5. Powiadomienia, czyli co smartfon chce ci powiedzieć 6. Dodawanie i edycja kontaktów - książka telefoniczna IV. Aplikacje 1. Aplikacje systemowe - jak z nich korzystać? 2. Instalowanie i usuwanie aplikacji 3. Aktualizowanie aplikacji 4. Dodawanie aplikacji do ekranu głównego V. Zdjęcia, wideo i dźwięk 1. Robienie zdjęć telefonem 2. Nagrywanie wideo 3. Nagrywanie dźwięku 4. Odtwarzanie zdjęć 5. Odtwarzanie filmów 6. Odtwarzanie muzyki i słuchanie radia VI. Smartfon i komputer 1. Wykonywanie kopii zapasowej 2. Wymiana danych z komputerem VII. Korzystanie z internetu 1. Mobilna przeglądarka WWW 2. Przydatne aplikacje internetowe VIII. Dodatkowe zastosowania smartfonu 1. Użyteczne drobiazgi - kalendarz, budzik, kalkulator 2. Nawigacja samochodowa i mapy 3. Wyszukiwarka informacji 4. Płatności telefoniczne (bilety, parkingi itp.) 5. Urządzenie mobilne jako czytnik e-booków 6. Gazety i czasopisma w smartfonie 7. Mobilna rozrywka - gry i łamigłówki 8. Aplikacje przydatne dla seniora Dodatek: Sklep Google Play Słowniczek Zobacz darmowe fragmentyZobacz wszystkie produkty z tej seriiZobacz wszystkie dostępne produkty wydawnictwa EDGARD

Sklep: Księgarnia.Poltax.waw.pl

Mach mit! neu 3 Materiały ćwiczeniowe do języka niemieckiego dla klasy 6 Szkoła podstawowa PWN SZKOLNY

Książki / Literatura obcojęzyczna

Mach mit! 3 neu. Materiały ćwiczeniowe do języka niemieckiego dla klasy VI szkoły podstawowej"Mach mit! neu 3. Materiały ćwiczeniowe do języka niemieckiego dla klasy VI" są ściśle skorelowane z podręcznikiem dzięki systemowi nawigacji, który odsyła uczniów do konkretnych zadań w podręczniku.Publikacja zawiera ćwiczenia obowiązkowe, fakultatywne, a także ćwiczenia dla uczniów dyslektycznych.Dzięki zadaniom zawartym w materiałach ćwiczeniowych uczniowie mogą równomiernie rozwijać swoje sprawności językowe. Nagrania (w formacie mp3) do zadań z materiałów ćwiczeniowych dostępne bezpłatnie w Strefie ucznia na wszpwn.com.pl/pl/strefa-ucznia/ Dodatkowe materiały dla ucznia dostępne są bezpłatnie w Strefie ucznia wszpwn.com.pl/pl/strefa-ucznia: nagrania (mp3) do zadań z materiałów ćwiczeniowych i materiałów dodatkowych, zadania internetowe i ćwiczenia wspierające naukę wymowy, testy samooceny Was ich schon alles weiß und kann, sekcja Eine Prise Grammatik, materiały do portfolio językowego (Dossier).

Sklep: Libristo.pl

Mini Replika 72 (magazyn modelarski) KSprint (Poland)

Czasopisma modelarskie

Mini Replika 72 (magazyn modelarski) ilustrowany magazyn historyczno-modelarski. Przedstawiamy Państwu kolejny numer wspaniałego magazynu historyczno-modelarskiego "Mini-Replika". Całkowicie kolorowe pismo z lakierowaną okładką zachwyca bogactwem materiału zawartego na 48 stronach. W tym numerze: Obszerny przegląd nowości modelarskich i literatury Liberatory polskich załóg: plany, malowania, godła w opracowaniu Krzysztofa Sikory Pojazdy VII zmiany PKW Afganistan - część 4. - kolejna porcja fotografii sprzętu używanego przez Polaków w Afganistanie z rewelacyjnymi opisami uczestnika VII zmiany PKW SU42 - plany manewrowej lokomotywy spalinowej PKP w 1/87 przygotowane przez Tadeusza Tomaszczyka Model H0 wielosystemowej lokomotywy elektrycznej serii 183 (ob. 370) Spółki "PKP Intercity", czyli historia, oznakowania i wiele szczegółów z odniesieniami do modeli Roco i Piko - autor Andrzej Etmanowicz MODELE: 1/24: Mosquito F.B. Mk.VI "Airfix" - autor Artur Domański 1/32: P-47 D-30 Thunderbolt - "Redux Model/Trumpeter" - autor Aleksander Sadowski 1/48: D-1 Cykacz "Tenzan" - autor Krzysztof Sikora 1/72: Improwizowany samochód pancerny

Sklep: JadarHobby

Mini Replika 39 (magazyn modelarski) KSprint (Poland)

Oferta specjalna > Książki i czasopisma

Mini Replika 39 (magazyn modelarski) ilustrowany magazyn historyczno-modelarski. Bardzo kolorowe i naszym zdaniem najciekawsze czasopismo modelarskie na naszym rynku! W tym numerze oprócz opisu nowości rynku modelarskiego znajdziecie kilkanaście ciekawych artykułów poświęconych modelarstwu oraz historii uzbrojenia. Na szczególną uwagę zasługują: Niemiecki MiG w polskich barwach; PZL.38 Wilk (Ardpol 1/72); Polskie barwy: bardzo ciekawy artykuł-kopalnia wiedzy o malowaniu samolotów i broni pancerne z lat międzywojennych; W serii "Samoloty na podnośnikach" An-28/M28, PZL-130TC-I; Mosquito FB Mk.VI - Tamiya 1/48; Grumman F7F-2N Tigercat - AMT/ERTL w skali 1/48; URAL 375D i 4320 z ICM w skali 1/72 Renault FT-17 zbudowany przez Piotra Ławniczaka z wykorzystaniem wnętrza i silnika z ARMO! Oraz wiele innych, bardzo ciekawych artykułów. 40 stron + okładka na formacie A-4. Gorąco polecamy!!! Ważne informacje: Prosimy o dokładne zapoznanie się z zasadami działania naszego sklepu. To bardzo ważne i pozwoli na uniknięcie nieporozumień związanych z koniecznością oczekiwania na przesyłkę. Wszystkie zamówienia realizujemy w kolejności zgłoszeń. Wybranie "przesyłka priorytetowa" jako sposobu wysyłki nie oznacza, że paczka zostanie wysłana na drugi dzień. To tylko rodzaj usługi pocztowej. Firma Jadar-Model jest właścicielem dwóch sklepów. Jeden z nich to sklep internetowy, drugi zaś jest prawdziwy i mieści się w Warszawie, stolicy Polski. Te same modele i akcesoria oferowane w sklepie internetowym sprzedawane są w jednocześnie w obu sklepach. Ponieważ nasza oferta jest bardzo duża nie mamy magazynu z wielką ilością tych samych przedmiotów. Może zdarzyć się, że model, który chcesz kupić został sprzedany w drugim sklepie. Wtedy zostaniesz powiadomiony emailem, że realizacja Twojego zamówienia będzie dłuższa, ponieważ musimy uzupełnić magazyn i czekamy na dostawę od producenta. Prosimy o cierpliwość i wyrozumiałość. Nie ponosimy odpowiedzialności za różnicę w zawartości pudełka w stosunku do prezentowanego zdjęcia. Zdjęcia są zazwyczaj reklamówkami i mogą zawierać również inne części, które nie wchodzą w skład danego produktu. Salon Modelarski Jadar-Model Ul. Jagiellońska 58, 03-468 Warszawa (przy Pl.Hallera) tel.(0 22) 403-34-30 (w sprawie zamówień prosimy dzwonić: (0 22) 620-05-39) Tutaj jesteśmy - kliknij poniższy link: Warszawa, Jagiellońska 58 sklep jest czynny w godz.: pon.-pt. 11.oo

Sklep: JadarHobby

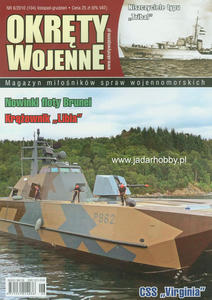

Okręty Wojenne 104 (magazyn) Okręty Wojenne

Czasopisma modelarskie

Okręty Wojenne 104 (magazyn) Magazyn miłośników spraw wojennomorskich. Numer 6/20110 (Listopad/Grudzień) a w nim: Z życia flot Juliusz Tomczak Historia CSS Virginia , część I Ekkehard Ebermann Rola Marynarki Wojennej Haiti w historii tego kraju w latach 1804-1915, część II Krzysztof Hanuszek Krążownik Libia Siergiej Patjanin Niszczyciele typu Tribal , część I Jarosław Jastrzębski Flota japońskich lotniskowców w latach 1920-1945, część II Aleksandr Mitrofanov USS Pampanito Klaus Fisher, Jarosław Cichy, Michał Jarczyk Operacja "Drosselfang" część I Ryszard Leszczyński Uprowadzenie na Tajwan motorowca Prezydent Gottwald Oskar Myszor Statek pięciorga imion Hermut Ehlers Tendry Bundesmarine typu 401-403 Anatolij N. Odajnik, Witalij W. Kostriczenko Lotniskowiec Wariag , część VI Maciej S. Sobański Nowinki floty Brunei Niniejszy zeszyt zawiera 106 stron. Format A-4, miękka oprawa. Publikacja z tekstem w języku polskim. Wydawca: Okręty Wojenne (Polska 2011) Polecamy! Ważne informacje: Prosimy o dokładne zapoznanie się z zasadami działania naszego sklepu. To bardzo ważne i pozwoli na uniknięcie nieporozumień związanych z koniecznością oczekiwania na przesyłkę. Wszystkie zamówienia realizujemy w kolejności zgłoszeń. Wybranie "przesyłka priorytetowa" jako sposobu wysyłki nie oznacza, że paczka zostanie wysłana na drugi dzień. To tylko rodzaj usługi pocztowej. Firma Jadar-Model jest właścicielem dwóch sklepów. Jeden z nich to sklep internetowy, drugi zaś jest prawdziwy i mieści się w Warszawie, stolicy Polski. Te same modele i akcesoria oferowane w sklepie internetowym sprzedawane są w jednocześnie w obu sklepach. Ponieważ nasza oferta jest bardzo duża nie mamy magazynu z wielką ilością tych samych przedmiotów. Może zdarzyć się, że model, który chcesz kupić został sprzedany w drugim sklepie. Wtedy zostaniesz powiadomiony emailem, że realizacja Twojego zamówienia będzie dłuższa, ponieważ musimy uzupełnić magazyn i czekamy na dostawę od producenta. Prosimy o cierpliwość i wyrozumiałość. Nie ponosimy odpowiedzialności za różnicę w zawartości pudełka w stosunku do prezentowanego zdjęcia. Zdjęcia są zazwyczaj reklamówkami i mogą zawierać również inne części, które nie wchodzą w skład danego produktu. Salon Modelarski Jadar-Model Ul. Jagiellońska 58, 03-468 Warszawa (przy Pl.Hallera) tel.(0 22) 403-34-30 (w sprawie zamówień prosimy dzwonić: (0 22) 620-05-39) Tutaj jesteśmy - kliknij poniższy link: Warszawa, Jagiellońska 58 sklep jest czynny w godz.: pon.-pt. 11.oo

Sklep: JadarHobby

Revell 85-5624 Junkers Ju52/3m Transport w/figures (1:48) Revell

Lotnictwo > Samoloty 1/48

Revell 85- 5624 Junkers Ju52/3m Transport w/figures (1:48) Pudełko zawiera: - Wysokiej jakości model plastikowy do sklejania. Razem 176 części z szarego plastiku. - Długość modelu: 388,9mm; - Rozpiętość skrzydeł: 609,6,9mm; - Szczegółowo wykonana kabina oraz wnętrze - Ładnie odwzorowane uzbrojenie. - Cztery figurki niemieckich spadochronirzy - Kalkomanię dla dwóch wersji: 1) Junkers Ju52\3m IV Gruppe KGzb VI Balkans 1942 2) Ju52\3m Ambulance Poland 1940 - Szczegółową instrukcję składania i malowania Uwaga: zestaw nie zawiera kleju i farb, które należy dokupić osobno. Producent: Revell-Monogram (USA) Polecamy! Ważne informacje: Prosimy o dokładne zapoznanie się z zasadami działania naszego sklepu. To bardzo ważne i pozwoli na uniknięcie nieporozumień związanych z koniecznością oczekiwania na przesyłkę. Wszystkie zamówienia realizujemy w kolejności zgłoszeń. Wybranie "przesyłka priorytetowa" jako sposobu wysyłki nie oznacza, że paczka zostanie wysłana na drugi dzień. To tylko rodzaj usługi pocztowej. Firma Jadar-Model jest właścicielem dwóch sklepów. Jeden z nich to sklep internetowy, drugi zaś jest prawdziwy i mieści się w Warszawie, stolicy Polski. Te same modele i akcesoria oferowane w sklepie internetowym sprzedawane są w jednocześnie w obu sklepach. Ponieważ nasza oferta jest bardzo duża nie mamy magazynu z wielką ilością tych samych przedmiotów. Może zdarzyć się, że model, który chcesz kupić został sprzedany w drugim sklepie. Wtedy zostaniesz powiadomiony emailem, że realizacja Twojego zamówienia będzie dłuższa, ponieważ musimy uzupełnić magazyn i czekamy na dostawę od producenta. Prosimy o cierpliwość i wyrozumiałość. Nie ponosimy odpowiedzialności za różnicę w zawartości pudełka w stosunku do prezentowanego zdjęcia. Zdjęcia są zazwyczaj reklamówkami i mogą zawierać również inne części, które nie wchodzą w skład danego produktu. Salon Modelarski Jadar-Model Ul. Jagiellońska 58, 03-468 Warszawa (przy Pl.Hallera) tel.(22) 403-34-30 (w sprawie zamówień prosimy dzwonić: (22) 620-05-39) Tutaj jesteśmy - kliknij poniższy link: Warszawa, Jagiellońska 58 sklep jest czynny w godz.: pon.-pt. 11.oo

Sklep: JadarHobby

Bison Decals 35136 Col. Abrams Thunderbolts (1:35) Bison Decals

Kalkomanie i folie maskujące > Broń panc. 1/35

Bison Decals 35136 Col. Abrams Thunderbolts (1:35) Wysokiej jakości kalkomanie do modeli plastikowych w skali 1/35. 3 kompletne malowania. M4 Sherman 'THUNDERBOLT V' M4A3(76) VVSS Sherman 'THUNDERBOLT VI' M4A3E8 HVSS Sherman 'THUNDERBOLT VII' Wszystkie malowania wzięte z oryginalnych, historycznych zdjęć. Nakład 250 sztuk! Zestaw zawiera czarnobiałą instrukcję. Jej kolorową wersję do obejrzenia lub wydruku można pobrać ze strony producenta. Producent: Bison Decals (Szwecja) Polecamy! Ważne informacje: Prosimy o dokładne zapoznanie się z zasadami działania naszego sklepu. To bardzo ważne i pozwoli na uniknięcie nieporozumień związanych z koniecznością oczekiwania na przesyłkę. Wszystkie zamówienia realizujemy w kolejności zgłoszeń. Wybranie "przesyłka priorytetowa" jako sposobu wysyłki nie oznacza, że paczka zostanie wysłana na drugi dzień. To tylko rodzaj usługi pocztowej. Firma Jadar-Model jest właścicielem dwóch sklepów. Jeden z nich to sklep internetowy, drugi zaś jest prawdziwy i mieści się w Warszawie, stolicy Polski. Te same modele i akcesoria oferowane w sklepie internetowym sprzedawane są w jednocześnie w obu sklepach. Ponieważ nasza oferta jest bardzo duża nie mamy magazynu z wielką ilością tych samych przedmiotów. Może zdarzyć się, że model, który chcesz kupić został sprzedany w drugim sklepie. Wtedy zostaniesz powiadomiony emailem, że realizacja Twojego zamówienia będzie dłuższa, ponieważ musimy uzupełnić magazyn i czekamy na dostawę od producenta. Prosimy o cierpliwość i wyrozumiałość. Nie ponosimy odpowiedzialności za różnicę w zawartości pudełka w stosunku do prezentowanego zdjęcia. Zdjęcia są zazwyczaj reklamówkami i mogą zawierać również inne części, które nie wchodzą w skład danego produktu. Salon Modelarski Jadar-Model Ul. Jagiellońska 58, 03-468 Warszawa (przy Pl.Hallera) tel.(0 22) 403-34-30 (w sprawie zamówień prosimy dzwonić: (0 22) 620-05-39) Tutaj jesteśmy - kliknij poniższy link: Warszawa, Jagiellońska 58 sklep jest czynny w godz.: pon.-pt. 11.oo

Sklep: JadarHobby

Technologie Informacyjne Uniwersytet Technologiczno - Humanistyczny w...

INNE

W książce opisano pojęcia związane z technologią informacyjną ( TI ). Na tle krótkiej historii komputera przedstawiono superkomputery i potrzeby ich zastosowań. Zwrócono uwagę na możliwości optymalnego wykorzystania środków, sprzętu i informacji w instalacjach indywidualnych i sieciowych. Opisano organizację oraz reorganizację Laboratorium Komputerowego Wspomagania w Chemii , trwającą nieustannie od 1993. Przedstawione zostały krótko podstawy budowy systemu komputerowego, uzupełnione o wybrane przykłady zastosowania komputera do rozwiązywania wybranych problemów. Dodatkowo zamieszczono zestaw ćwiczeń do wykonania w ramach laboratorium oraz materiały podstawowe do wykładów z TI. Spis treści Wstęp 1. Technologia informacyjna 1.1 Pojęcia związane z technologią informacyjną 2. Krótka historia komputera 2.1 Prehistoria 2.2 Przed 200 laty 2.3 Rok 1937 2.4 Koniec II wojny światowej. Rok 1946 2.5 Rok 1947 2.6 Lata 60 2.7 Lata 1969-1970 2.8 Rok 1971 2.9 Rok 1976 2.10 Rok 1981 2.11 Lata 80 i 90 2.12 Początek roku 1993 RISC - przyszłość czy alternatywa 2.13 Koniec roku 1933. Co nalezy wiedzieć o Pentium 2.14 Rok 2000 2.15 Rok 2001 2.16 Rok 2007 2.17 Rok 2008 2.18 Rok 2009 3. Superkomputery 3.1 Zastosowania 3.2 Zastosowania inżynieryjne 3.3 Superkomputery - podsumowanie 4. Komputery i sieci 4.1 Co przemawia za siecią lokalną 4.2 Router - historia pewnej znajomości 4.3 Przykłady sieci rozległych 4.4 Jak wykorzystać sieć? 5. Komp 1 utery mogą wspomagać wytwarzanie nowych samochodów oraz samolotów, czy komputery mogą wspomagać syntezę nowych chemikaliów? 6. Tak, ale chemia jest ważniejsza 7. Co na to uczeni? 8. Jak wykorzystać komputer? 9. Badania i programy 10. Laboratorium wspomagania komputerowego 11. przygotowanie komputera do pracy 12. Ćwiczenia 12.1 Inwentaryzacja 12.2 Rozsypanka 12.3 Raport z badań laboratoryjnych 12.4 Szkicownik chemiczny ISIS/Draw 12.5 Formatka 12.6 Arkusz kalkulacyjny jako baza danych 12.7 Arkusz kalkulacyjny jako baza danych - tabela rozpuszczalności 12.8 Arkusz kalkulacyjny jako narzędzie - oblicz projekt 12.9 Arkusz kalkulacyjny jako baza - geografia polskiego przemysłu chemicznego 12.10 Szkicownik jako narzędzie chemika - rysowanie schematów I 12.11 Szkicownik jako narzędzie chemika - rysowanie schematów II 12.12. Szkicownik jako narzędzie chemika - rysowanie schematów III 12.13 Szkicownik jako narzędzie chemika - rysowanie schematów IV 12.14 Szkicownik jako narzędzie chemika - rysowanie schematów V 12.15 Szkicownik jako narzędzie chemika - rysowanie schematów VI 12.16 Szkicownik jako narzędzie chemika - rysowanie schematów VII 12.17 Szkicownik jako narzędzie chemika - rysowanie schematów VIII 12.18 Przykłady zadań na kolokwia i zaliczenie 13 Wykłady 13.1 Wprowadzenie do wykładu - definicje, podstawowe pojęcia 13.2 Binarna reprezentacja informacji - system dwójkowy - dane - praca procesora 13.3 Budowa komputera 13.4 Organizacja pamięci 13.5 Pliki, komendy, urządzenia 13.6 Systemy operacyjne 13.7 Zastosowanie informatyki 13.8 Windows *** nie działa poprawnie 13.9 Windows *** działa 13.10 Edytor tekstu WORD dla Windows 13.11 Arkusz kalkulacyjny 13.12 Przykłady zastosowania arkuszy 13.13 Baza danych 13.14 Baza danych Fox Pro 13.15 Baza danych Access 13.16 Modelowanie cząsteczek i reakcji chemicznych 13.17 Szkicownik ISISDraw 13.18 Projekt technologiczny materiały do wykorzystania w arkuszu 13.19 Bazy danych Zasady korzystania z baz danych World Wide Web (WWW) 13.20 Zadanie: Samodzielne opracowanie monografii 13.21 Adresy internetowe niezbędne do przygotowania monografii 13.22 Pożyteczne (wybrane) adresy uczelni polskich 14. Załącznik - przykładowe monografie 14.1 Wprowadzenie - Występowanie nadtlenku wodoru 14.2 Właściwości fizyczne i chemiczne 14.3 Metody Otrzymywania Literatura Cytowanie źródła Streszczenie Summary

Sklep: Księgarnia Techniczna

Biochemia Harpera Wydawnictwo Lekarskie PZWL

Medycyna > Podstawowe nauki medyczne

Kolejne polskie wydanie znanego i cenionego podręcznika dla studentów medycyny obejmuje - podobnie jak wydania poprzednie - podstawy biochemii, przedstawione w zwięzłej, przyjaznej i interesującej formie. Autorzy zadbali, aby uwzględniało ono najnowsze osiągnięcia w tej dziedzinie nauki, mające szczególne znaczenie w medycynie. Cały materiał książki został unowocześniony oraz uzupełniony o nowe ryciny i pozycje piśmiennictwa. Nowością jest rozdział dotyczący bioinformatyki i biologii komputerowej - coraz intensywniej rozwijających się dyscyplin nauki. Dużo więcej miejsca poświęcono też nowoczesnym metodom projektowania nowych leków, opartym na postępach genomiki i proteomiki. Położono również większy nacisk na znaczenie spektrometrii mas w diagnostyce chorób metabolicznych. Cennym dodatkiem są zamieszczone na końcu książki spisy użytecznych stron internetowych oraz czasopism z dziedziny biochemii lub pokrewnych, zawierających prace o tematyce biochemicznej Spis treści : Przedmowa do wydania polskiego Przedmowa 1. Biochemia a medycyna 2. Woda i pH CZĘŚĆ I. BUDOWA ORAZ FUNKCJE BIAŁEK I ENZYMÓW 3. Aminokwasy i peptydy 4. Białka: określanie struktury pierwszorzędowej 5. Białka: struktura wyższych rzędów 6. Białka: mioglobina i hemoglobina 7. Enzymy: mechanizm działania 8. Enzymy: kinetyka 9. Enzymy: regulacja aktywności 10. Bioinformatyka i biologia obliczeniowa CZĘŚĆ II. BIOENERGETYKA I METABOLIZM WĘGLOWODANÓW ORAZ LIPIDÓW 11. Bioenergetyka: rola ATP 12. Utlenianie biologiczne 13. Łańcuch oddechowy i fosforylacja oksydacyjna 14. Węglowodany o znaczeniu fizjologicznym 15. Lipidy o znaczeniu fizjologicznym 16. Przemiany metaboliczne i zaopatrzenie w "paliwo" metaboliczne 17. Cykl kwasu cytrynowego: katabolizm acetylo-CoA 18. Glikoliza i utlenianie pirogronianu 19. Metabolizm glikogenu 20. Glukoneogeneza i kontrola stężenia glukozy we krwi 21. Szlak pentozofosforanowy oraz inne szlaki przemiany heksoz 22. Utlenianie kwasów tłuszczowych: ketogeneza 23. Biosynteza kwasów tłuszczowych i ikozanoidów 24. Metabolizm acylogliceroli i sfingolipidów 25. Transport i magazynowanie lipidów 26. Synteza, transport i wydalanie cholesterolu CZĘŚĆ III. METABOLIZM BIAŁEK I AMINOKWASÓW 27. Biosynteza aminokwasów, które nie muszą być dostarczane w pożywieniu 28. Katabolizm białek i azotu aminokwasów 29. Katabolizm szkieletów węglowych aminokwasów 30. Przemiana aminokwasów w wyspecjalizowane produkty 31. Porfiryny i barwniki żółciowe CZĘŚĆ IV. BUDOWA, FUNKCJE I REPLIKACJA MAKROCZĄSTECZEK INFORMACYJNYCH 32. Nukleotydy 33. Metabolizm nukleotydów purynowych i pirymidynowych 34. Struktura i funkcja kwasów nukleinowych 35. Organizacja, replikacja i naprawa DNA 36. Synteza, przekształcanie i metabolizm RNA 37. Synteza białek i kod genetyczny 38. Regulacja ekspresji genu 39. Techniki: rekombinacji DNA, molekularno-genetyczne oraz genomiczne CZĘŚĆ V. BIOCHEMIA KOMUNIKACJI ZEWNĄTRZKOMÓRKOWEJ I WEWNĄTRZKOMÓRKOWEJ 40. Błony: struktura i funkcja 41. Różnorodność morfologiczna i czynnościowa układu wewnątrzwydzielniczego 42. Działanie hormonów i transdukcja sygnałów CZĘŚĆ VI. WYBRANE ZAGADNIENIA 43. Żywienie, trawienie i wchłanianie 44. Mikroelementy odżywcze: witaminy i składniki mineralne 45. Wewnątrzkomórkowy transport i sortowanie białek 46. Glikoproteiny 47. Substancja pozakomórkowa 48. Mięsień i szkielet komórkowy (cytoszkielet) 49. Białka osocza i immunoglobuliny 50. Proces krzepnięcia krwi i choroba zakrzepowa 51. Erytrocyty i leukocyty 52. Metabolizm ksenobiotyków Dodatek Skorowidz

Sklep: Ksiazki-medyczne.eu

szukaj w Kangoo antykwariat internetowy dziela wybrane t i vi 13907

Sklepy zlokalizowane w miastach: Warszawa, Kraków, Łódź, Wrocław, Poznań, Gdańsk, Szczecin, Bydgoszcz, Lublin, Katowice

Szukaj w sklepach lub całym serwisie

1. Sklepy z antykwariat internetowy dziela wybrane t i vi 13907

2. Szukaj na wszystkich stronach serwisu

t1=0.055, t2=0, t3=0, t4=0.017, t=0.056